רוב בעלי העסקים חושבים על תחזוקת אתרים במונחים של “לשנות באנר” או “לעדכן תוסף”. בפועל, תחזוקה חודשית היא קודם כל משמעת אבטחת מידע: הקטנת שטח התקיפה, צמצום הרשאות, ניטור חריגות, והבטחה שאם משהו משתבש, יש דרך נקייה ומהירה לחזור אחורה.

המאמר הזה נותן שגרת עבודה חודשית ברורה, שמתאימה לאתרי תדמית, אתרי לידים וגם חנויות, בלי להיכנס לפרויקט אבטחה כבד. המטרה: להפוך “לא להיפרץ” לתהליך קבוע, לא לתקווה.

לפני שמתחילים: מה נחשב “תחזוקה חודשית” ומה לא

תחזוקה חודשית היא סט פעולות חוזרות שמקטינות סיכון ומעלות יציבות. היא לא מחליפה:

- הקשחה חד פעמית (Hardening) אחרי הקמה.

- שדרוג תשתית גדול (למשל מעבר שרת, ריפקטור בקוד).

- טיפול מיידי באירוע (Incident Response) כשיש חשד לפריצה.

אם האתר שלך לא עבר הקשחה בסיסית, שווה להתחיל מ-המלצות ההקשחה הרשמיות של WordPress (גם אם אינך על וורדפרס, העקרונות דומים).

למה דווקא “כל חודש”

רוב הפריצות לא קורות כי האתר “מעניין” האקר, אלא כי הוא מטרה אוטומטית בסריקות בוטים. בוטים מחפשים גרסאות ישנות של מערכות, תוספים, תבניות, רכיבי צד שלישי, קבצי גיבוי חשופים, משתמשים עם סיסמאות חלשות, ועוד.

קצב השינויים בעולם הזה מהיר: מתפרסמות חולשות, יוצאים עדכונים, מתחלפים ספקים, ומשתמשים מצטרפים או עוזבים. חודש הוא תדירות סבירה שמאזנת בין עומס תפעולי לבין סיכון.

צ׳ק-ליסט חודשי לתחזוקת אתרים נגד פריצות

כדי שזה יהיה שימושי, החשיבה כאן היא “מה עושים בפועל”, לא “מה נכון תאורטית”. אם יש לך צוות, תחלק תפקידים. אם אתה לבד, תתחיל מהסעיפים הקריטיים (עדכונים, גיבויים, הרשאות).

1) עדכוני מערכת, תוספים ותבניות, אבל עם שיטת עבודה

עדכונים הם “הדלת הקדמית” של רוב הסיכונים, אבל עדכון עיוור יכול גם לשבור אתר.

מה עושים פעם בחודש:

- עוברים על כל הרכיבים שמותקנים (מערכת, תוספים, תבנית, ספריות).

- מסירים תוספים לא בשימוש (לא רק מנטרלים). רכיב כבוי עדיין יכול להיות נקודת סיכון אם הוא נשאר בקבצים.

- מעדכנים לפי סדר: תוספים קריטיים לאבטחה, תוספי תשתית, תבנית, ואז ליבה.

- אחרי עדכון עושים “בדיקת עשן” קצרה: דף בית, טופס, תהליך רכישה (אם יש), אזור אישי (אם יש), חיפוש.

טיפ פרקטי: אם יש סביבת סטייג’ינג, השתמש בה. אם אין, לפחות תדאג לגיבוי לפני עדכון (הסעיף הבא).

2) גיבויים: לא רק שיהיה, אלא שיהיה “שחזור שעובד”

גיבוי שלא נבדק הוא תחושת ביטחון, לא תוכנית התאוששות.

מה עושים פעם בחודש:

- מוודאים שיש גיבוי קבצים וגם בסיס נתונים, וששניהם מעודכנים.

- בודקים איפה הגיבוי נשמר. רצוי לא רק על אותו שרת.

- עושים ניסיון שחזור (לפחות פעם ברבעון, אבל אם אתה עושה תחזוקה חודשית, כדאי להקדיש לזה 20 דקות אחת לחודשיים). שחזור מלא לסביבה נפרדת הוא אידיאלי.

שאלת מפתח: אם מחר בבוקר האתר נפרץ, תוך כמה זמן אתה יכול לעלות גרסה נקייה בלי לשלם כופר ובלי לאבד נתונים?

3) משתמשים והרשאות: ניקוי קבוע של “מי יכול להיכנס”

ניהול משתמשים הוא אחד הדברים שהכי קל להזניח, במיוחד כשיש פרילנסרים, מחליפי תפקידים, או “נתתי למישהו גישה לשעה”.

מה עושים פעם בחודש:

- מוחקים משתמשים שלא צריכים גישה יותר.

- בודקים שלכל משתמש יש את ההרשאות המינימליות (Principle of Least Privilege).

- מאמתים 2FA בחשבונות אדמין (איפה שאפשר).

- מחליפים סיסמאות אדמין אם הייתה תחלופה בצוות, או אם יש חשד לדליפה.

אם יש לך גישה לשרת או ל-FTP, תכלול גם אותם בבדיקה, לא רק משתמשי CMS.

4) בדיקת אבטחה “אקטיבית”: סריקה, קבצים חשודים וחריגות

כאן הרעיון הוא לא להפוך לאנליסט SOC, אלא לתפוס בעיות מוקדם.

מה עושים פעם בחודש:

- מריצים סריקת אתר בסיסית (malware scan) דרך כלי אבטחה או ספק אחסון.

- בודקים שינויי קבצים חריגים (באתרים רבים כלי אבטחה יודעים להתריע על זה).

- מחפשים קבצים שלא אמורים להיות בתיקיות ציבוריות: גיבויים פתוחים, קבצי zip, dumps של DB, קבצי לוג נגישים.

- מרעננים מדיניות חסימה בסיסית של ניסיונות כניסה (rate limiting / brute force protection).

סטנדרט טוב להתיישר אליו ברמת עקרונות הוא OWASP Top 10, גם אם לא מיישמים הכל לבד.

5) Firewall ו-WAF: לבדוק שזה באמת פעיל

הרבה אתרים “חושבים” שיש להם הגנה כי התקינו פלאגין, אבל בפועל אין חסימה אפקטיבית, או שהכל פתוח בגלל חריגים.

מה עושים פעם בחודש:

- מוודאים שכללי WAF בסיסיים פעילים (אם אתם משתמשים בפתרון כמו Cloudflare או פתרון שרת).

- בודקים שאין פתיחה מיותרת של גישה לאדמין מכל העולם, אם העסק פועל בישראל בלבד אפשר להקשיח גיאוגרפית.

- בודקים שבוטים שמעמיסים נחסמים או מאותגרים (challenge) ולא מקבלים “שטיח אדום”.

6) SSL, דומיין ו-DNS: הדברים שמשביתים עסק ביום אחד

חלק גדול מהתקלות הקריטיות אינן “פריצה מתוחכמת”, אלא תוקף תעודה, דומיין שלא חודש, או DNS ששונה.

מה עושים פעם בחודש:

- בודקים שתעודת SSL תקפה ולא קרובה לפקיעה.

- מוודאים שחידוש דומיין פעיל וכתובת המייל של הרשם מעודכנת.

- בודקים שלא נוספו רשומות DNS לא מוכרות.

אפשר לבדוק מצב SSL גם עם כלי בדיקה מוכר כמו SSL Labs.

7) ניטור זמינות, מהירות ושגיאות: כי השבתה היא גם “אירוע אבטחה”

גם בלי פריצה, אתר לא זמין או איטי מייצר נזק שיווקי ישיר: קמפיינים שורפים תקציב, לידים נעלמים, ו-Google מוריד אמון.

מה עושים פעם בחודש:

- בודקים דוחות uptime (גם אם זה רק התראות במייל).

- עוברים על שגיאות 404 נפוצות (לפעמים זה רמז לסריקות זדוניות, לפעמים זה קישורים שבורים שפוגעים ב-SEO וב-UX).

- בודקים ביצועים בדפים קריטיים, במיוחד עמודי נחיתה שמקבלים טראפיק ממומן.

8) ניהול סקריפטים חיצוניים: פיקסלים, ווידג׳טים ותגים

אתרי שיווק נוטים לצבור סקריפטים: צ׳אט, פופאפים, פיקסלים, heatmaps, מערכות דיוור, ועוד. כל סקריפט כזה הוא תלות, ולעיתים גם סיכון.

מה עושים פעם בחודש:

- עושים רשימת ספקים שמריצים קוד באתר ומחליטים מי באמת נחוץ.

- מסירים סקריפטים לא שימושיים.

- מצמצמים הרשאות לכלים כמו Tag Manager למינימום הדרוש.

- בודקים שאין קוד “זר” שהודבק ידנית בתבנית או בהדר.

אם אתה רוצה סדר בקטע הזה, המאמר באתר על Google Tag יכול לעזור להבין מה צריך להיות באתר, ומה עדיף להשאיר בחוץ.

9) טפסים, ספאם ושליחת מיילים: אינדיקטור מוקדם לבעיה

טפסים הם יעד קלאסי לספאם ולעיתים גם לניסיונות הזרקת קוד. בנוסף, אם אתר מתחיל לשלוח מיילים חשודים, זה יכול להעיד על פריצה או שימוש לרעה.

מה עושים פעם בחודש:

- בודקים שהטפסים עובדים ושולחים גם אליכם וגם ללקוח אוטומציה (אם קיימת).

- בודקים שאין עלייה חריגה בספאם, או לידים “מוזרים” שלא נראים אנושיים.

- מוודאים שיש הגנות בסיסיות (captcha/turnstile, rate limit, ולידציה בצד שרת).

10) בדיקת “מצב תדמית” בגוגל: האם האתר סומן כלא בטוח

גם אתר שנפרץ “בשקט” יכול להופיע למשתמשים עם אזהרה בדפדפן.

מה עושים פעם בחודש:

- בודקים אם יש אזהרות דרך Google Safe Browsing.

- אם יש Search Console, בודקים התראות אבטחה ידועות (זה כבר מעבר למינימום, אבל מומלץ מאוד).

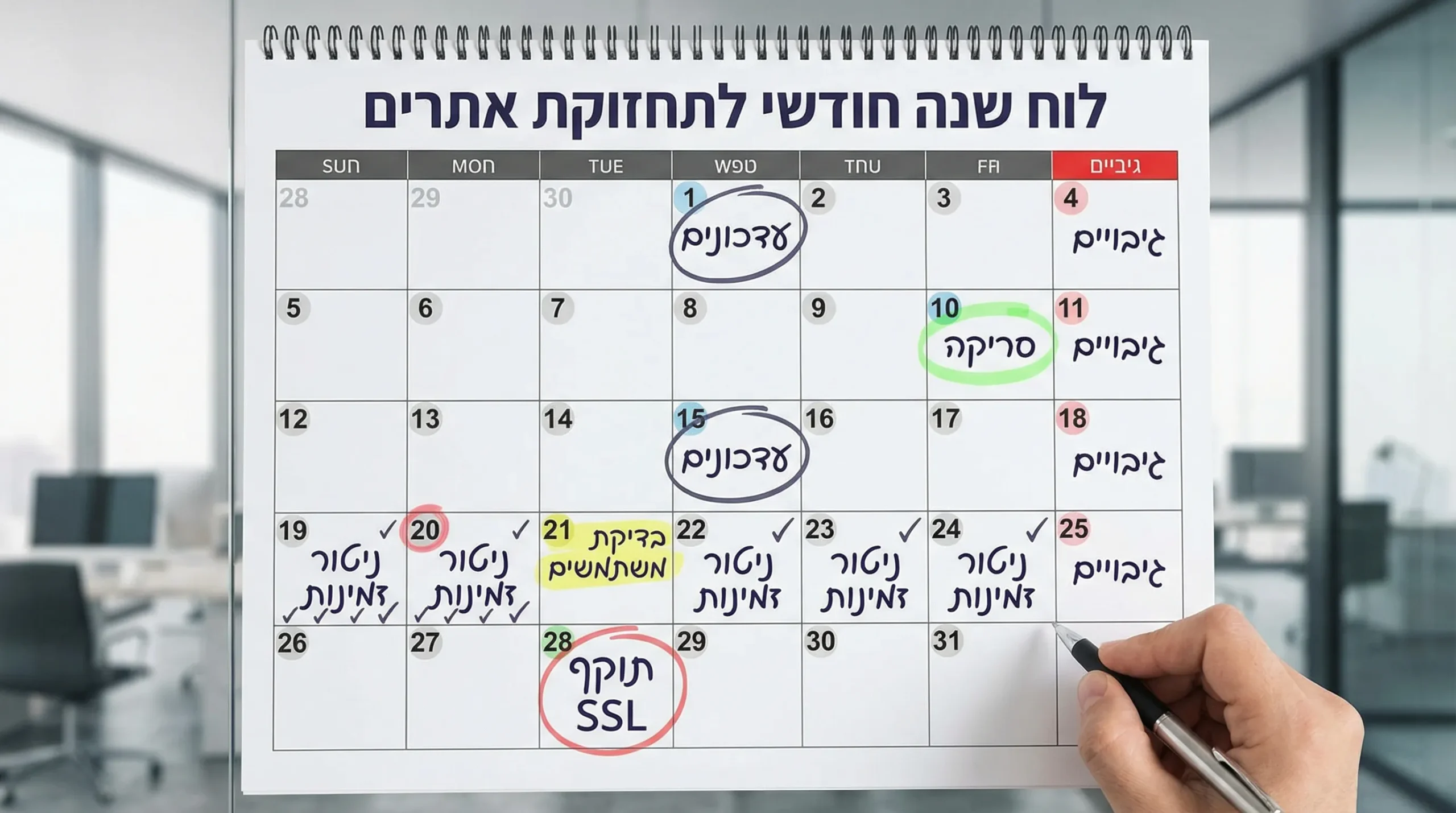

טבלת תחזוקת אתרים חודשית (תבנית שאפשר להעתיק ל-Notion/Sheets)

כדי שזה יהפוך לתהליך, כדאי לנהל טבלת בקרה קבועה.

| תחום | מה בודקים בפועל | תוצר שמסמן “בוצע” | מי אחראי אצלך | סיכון אם מדלגים |

|---|---|---|---|---|

| עדכונים | מערכת, תוספים, תבניות, הסרת רכיבים לא בשימוש | רשימת גרסאות מעודכנת + smoke test תקין | בעל האתר / מפתח | פריצה דרך רכיב עם חולשה ידועה, או שבירת פונקציונליות בעדכון לא מבוקר |

| גיבויים | גיבוי קבצים + DB, שמירה מחוץ לשרת, בדיקת שחזור תקופתית | קישור/אישור גיבוי + תיעוד בדיקת שחזור | תשתיות / ספק אחסון | אובדן נתונים, חוסר יכולת לשחזר אחרי אירוע |

| הרשאות | ניקוי משתמשים, מינימום הרשאות, 2FA לאדמין | צילום מסך/אקספורט משתמשים + 2FA פעיל | מנהל אתר | השתלטות על אדמין דרך חשבון ישן |

| סריקות | malware scan, שינויי קבצים חריגים, קבצים חשופים | דו״ח סריקה נקי או רשימת תיקונים | אבטחה / מפתח | הדבקה מתמשכת, הפניית תנועה, ספאם SEO |

| WAF/Firewall | הגנות brute force, הגבלות גיאוגרפיות, חריגים | אישור הגדרות פעילות | תשתיות | מתקפות אוטומטיות, עומסים, ניסיונות כניסה |

| SSL/DNS | תוקף תעודה, חידוש דומיין, רשומות DNS לא מוכרות | תיעוד תוקף תעודה ותאריך חידוש | בעל האתר / IT | השבתת אתר, חטיפת דומיין או הפניית תנועה |

| טפסים ומייל | בדיקת שליחה, ספאם, הגנות בסיסיות | טופס בדיקה שנקלט + מייל התקבל | שיווק / אוטומציות | איבוד לידים, ניצול טפסים, פגיעה במוניטין |

סימנים שדורשים טיפול מיידי (לא לחכות לסוף החודש)

תחזוקה חודשית לא אמורה “לספוג” אירוע פעיל. אם אתה רואה אחד מאלה, עוצרים ומטפלים:

- האתר נהיה איטי פתאום בלי סיבה ברורה.

- מופיעות הפניות לאתרים זרים, במיוחד במובייל.

- יש משתמשי אדמין שלא הכרת.

- מתקבלים מיילים על איפוס סיסמה שלא ביקשת.

- מופיעים דפי ספאם באינדקס (למשל “ויאגרה”, “קזינו”) או תוצאות חיפוש מוזרות.

במצב כזה, הפעולה הראשונה היא בדרך כלל להקפיא שינויי תוכן, לגבות לצורך פורנזיקה (לא במקום גיבוי נקי), ואז להעלות גרסה נקייה מגיבוי ידוע, תוך סגירת הוקטור (עדכון רכיב פגיע, החלפת סיסמאות, סגירת הרשאות).

איך להפוך תחזוקת אתרים לרוטינה שלא נמרחת

הבעיה מספר אחת היא לא ידע, אלא התמדה. שני דברים שעובדים כמעט תמיד:

- חלון תחזוקה קבוע ביומן: למשל, יום ראשון הראשון בכל חודש, 60 דקות.

- בעלים מוגדר לכל סעיף: גם אם זו אותה דמות, זה מכריח אחריות.

אם האתר הוא נכס שמקבל טראפיק ממומן, שווה לחשוב על תחזוקה כחלק מתקציב המדיה: אתר שנופל או נפרץ “שורף” כסף בדיוק כמו קמפיין לא מדויק.

צריכים שמישהו ינהל את זה מקצה לקצה, בלי לרדוף אחרי ספקים?

בפועל, תחזוקת אתרים נוגעת בכמה בעלי מקצוע: מפתח, תשתיות, אבטחה, ולעיתים גם מדידה ואוטומציות. אם אין לך זמן לנהל את כל התזמורת הזאת, אפשר לעבוד במודל מנוהל.

ב-Brandbuilder's Collective יובל מנהל פרויקטים וקמפיינים ומחבר בין מומחים לפי הצורך (פיתוח, תשתיות, מדידה, אוטומציות), כדי שהאתר יישאר יציב, מאובטח, ומחובר נכון לפעילות השיווקית. אם תרצה, אפשר ליצור קשר ולמפות יחד מה באמת כדאי לעשות אצלך כל חודש, ומה עדיף לאוטומציה או לבקרה מקצועית.